| Jewiki unterstützen. Jewiki, die größte Online-Enzyklopädie zum Judentum.

Helfen Sie Jewiki mit einer kleinen oder auch größeren Spende. Einmalig oder regelmäßig, damit die Zukunft von Jewiki gesichert bleibt ... Vielen Dank für Ihr Engagement! (→ Spendenkonten) |

How to read Jewiki in your desired language · Comment lire Jewiki dans votre langue préférée · Cómo leer Jewiki en su idioma preferido · בשפה הרצויה Jewiki כיצד לקרוא · Как читать Jewiki на предпочитаемом вами языке · كيف تقرأ Jewiki باللغة التي تريدها · Como ler o Jewiki na sua língua preferida |

Kryptographie

Kryptographie bzw. Kryptografie (altgr. κρυπτός kryptós ‚verborgen‘, ‚geheim‘ und γράφειν gráphein ‚schreiben‘)[1] war ursprünglich die Wissenschaft der Verschlüsselung von Informationen. Heute befasst sie sich allgemein mit dem Thema Informationssicherheit, also der Konzeption, Definition und Konstruktion von Informationssystemen, die widerstandsfähig gegen unbefugtes Lesen und Verändern sind. Die Kryptographie bildet zusammen mit der Kryptoanalyse (auch: Kryptanalyse) die Kryptologie.

Terminologie

Lange war der Begriff Kryptographie gleichbedeutend mit Verschlüsselung, der Umwandlung einer Information von einem lesbaren Zustand (Klartext) in scheinbaren Unsinn (Geheimtext). Entschlüsselung bedeutet das Gegenteil, also das Umwandeln eines Geheimtextes in einen verständlichen Klartext. Eine Chiffre bezeichnet hierbei eine Methode zum Ver- oder Entschlüsseln. Das detaillierte Vorgehen einer Chiffre wird in jedem Schritt von sowohl dem Algorithmus und dem Schlüssel kontrolliert. Letzterer ist ein geheimer Parameter, der idealerweise nur den kommunizierenden Parteien bekannt ist, er wird speziell für einen Ver- und Entschlüsselungsvorgang gewählt. Als Kryptosystem wird die Gesamtheit aller möglichen Elemente, wie Klartexte, Geheimtexte, Schlüssel und Verschlüsselungsalgorithmen bezeichnet, die zusammen das System ergeben. Schlüssel sind wichtig, da Chiffren ohne variable Schlüssel leicht gebrochen werden können, auch wenn nur der Geheimtext bekannt ist. Solche Verschlüsselungsmethoden sind daher nutzlos für die meisten Zwecke. In der Geschichte wurden Chiffren oft direkt zum Verschlüsseln genutzt, ohne zusätzliche Verfahren, wie z.B. Authentifizierung oder Integritätsprüfung.

Im umgangssprachlichen Gebrauch kann der Begriff Code sowohl eine Verschlüsselungsmethode als auch die Geheimhaltung einer Bedeutung bezeichnen. Jedoch ist er in der Kryptographie spezifischer definiert und bedeutet hier, dass ein Teil eines Klartextes durch ein bestimmtes Codewort ersetzt wird (Beispiel: Igel ersetzt Angriff in der Dämmerung). Codes werden in der heutigen Kryptographie weitestgehend nicht mehr benutzt, außer bei einzelnen Bezeichnungen (z.b. Operation Overlord), da gut gewählte Chiffren sowohl praktischer als auch sicherer als die besten Codes und darüber hinaus auch besser an Computer angepasst sind.

Kryptoanalyse bezeichnet hingegen das Forschen an Methoden, mit denen die Bedeutung einer verschlüsselten Information ohne Wissen des Schlüssels gefunden werden soll. Das heißt, dass untersucht wird, wie Verschlüsselungsalgorithmen oder ihre Implementierungen "geknackt" werden können.

Oft werden die Begriffe Kryptographie und Kryptologie gleichwertig benutzt, während sich z.B. beim US-Militär Kryptographie meist auf kryptographische Techniken und Kryptologie auf die vereinte Forschung von Kryptographie und Kryptoanalyse bezieht. Die Kryptographie ist also Teilgebiet der Kryptologie.[2]

Das Untersuchen von Merkmalen einer Sprache, die Anwendung in der Kryptographie finden (z.B. Buchstabenkombinationen), wird Kryptolinguistik genannt.

Abgrenzung zur Steganographie

Sowohl Kryptographie als auch Steganographie haben zum Ziel, die Vertraulichkeit einer Nachricht zu schützen. Allerdings unterscheiden sie sich im Ansatzpunkt der Verfahren:

- Kryptographie verschlüsselt die Nachricht. Somit sorgt sie dafür, dass eine unbeteiligte dritte Person, die die (verschlüsselten) Daten zu Gesicht bekommt, die Bedeutung nicht erfassen kann.

- Steganographische Verfahren verbergen den Kanal, über den kommuniziert wird. Eine unbeteiligte dritte Person bleibt dadurch in Unkenntnis der Kommunikation.

Kryptographische und steganographische Verfahren können kombiniert werden. Beispielsweise führt eine Verschlüsselung (Kryptographie) einer Nachricht, die über einen verdeckten Kanal kommuniziert wird (Steganographie), dazu, dass selbst nach dem Entdecken und erfolgreichen Auslesen des Kanals der Inhalt der Nachricht geheim bleibt.

Ziele der Kryptographie

Die moderne Kryptographie hat vier Hauptziele zum Schutz von Informationen:[3]

- Vertraulichkeit / Zugriffsschutz: Nur dazu berechtigte Personen sollen in der Lage sein, die Daten oder die Nachricht zu lesen oder Informationen über ihren Inhalt zu erlangen.

- Integrität / Änderungsschutz: Die Daten müssen nachweislich vollständig und unverändert sein.

- Authentizität / Fälschungsschutz: Der Urheber der Daten oder der Absender der Nachricht soll eindeutig identifizierbar sein, und seine Urheberschaft sollte nachprüfbar sein.

- Verbindlichkeit / Nichtabstreitbarkeit: Der Urheber der Daten oder Absender einer Nachricht soll nicht in der Lage sein, seine Urheberschaft zu bestreiten, d. h. sie sollte sich gegenüber Dritten nachweisen lassen.

Kryptographische Verfahren und Systeme dienen nicht notwendigerweise allen genannten Zielen.

Methoden der Kryptographie

Kryptographische Verfahren werden unterteilt in die klassischen und modernen Verfahren. Diese Einteilung korrespondiert im Wesentlichen mit der Unterteilung in symmetrische und asymmetrische Verfahren.

- Methoden der klassischen Kryptographie: Solange für die Kryptographie noch keine elektronischen Rechner eingesetzt wurden, ersetzte man bei der Verschlüsselung (zu dieser Zeit die einzige Anwendung der Kryptographie) immer vollständige Buchstaben oder Buchstabengruppen. Solche Verfahren sind heute veraltet und unsicher.

- Transposition: Die Buchstaben der Botschaft werden einfach anders angeordnet. Beispiel: Gartenzaunmethode oder Skytale.

- Substitution: Die Buchstaben der Botschaft werden durch jeweils einen anderen Buchstaben oder ein Symbol ersetzt; siehe Monoalphabetische Substitution und Polyalphabetische Substitution. Beispiele dafür sind die Caesar-Verschlüsselung und die Vigenère-Verschlüsselung.

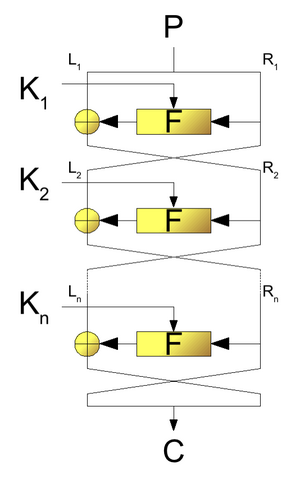

- Methoden der modernen Kryptographie: Entsprechend der Arbeitsweise von Computern arbeiten moderne kryptographische Verfahren nicht mehr mit ganzen Buchstaben, sondern mit den einzelnen Bits der Daten. Dies vergrößert die Anzahl der möglichen Transformationen erheblich und ermöglicht außerdem die Verarbeitung von Daten, die keinen Text repräsentieren. Moderne Krypto-Verfahren lassen sich in zwei Klassen einteilen: Symmetrische Verfahren verwenden wie klassische kryptographische Verfahren einen geheimen Schlüssel pro Kommunikationsbeziehung und für alle Operationen (z. B. Ver- und Entschlüsselung) des Verfahrens; asymmetrische Verfahren verwenden pro Teilnehmer einen privaten (d. h. geheimen) und einen öffentlichen Schlüssel. Fast alle asymmetrischen kryptographischen Verfahren basieren auf Operationen in diskreten mathematischen Strukturen, wie z. B. endlichen Körpern, Ringen, elliptischen Kurven oder Gittern. Ihre Sicherheit basiert dann auf der Schwierigkeit bestimmter Berechnungsprobleme in diesen Strukturen. Viele symmetrische Verfahren und (kryptologische) Hashfunktionen sind dagegen eher Ad-hoc-Konstruktionen auf Basis von Bit-Verknüpfungen (z. B. XOR) und Substitutions-Tabellen für Bitfolgen. Einige symmetrische Verfahren, wie z. B. Advanced Encryption Standard, Secret-Sharing oder Verfahren zur Stromverschlüsselung auf Basis linear rückgekoppelter Schieberegister, verwenden aber auch mathematische Strukturen oder lassen sich in diesen auf einfache Weise beschreiben.

Geschichte der Kryptographie

Klassische Kryptographie

Der früheste Einsatz von Kryptographie findet sich im dritten Jahrtausend v. Chr. in der altägyptischen Kryptographie des Alten Reiches. Hebräische Gelehrte benutzten im Mittelalter einfache Zeichenaustauschalgorithmen (wie beispielsweise die Atbasch-Verschlüsselung). Im Mittelalter waren in ganz Europa vielfältige Geheimschriften zum Schutz des diplomatischen Briefverkehrs in Gebrauch, so etwa das Alphabetum Kaldeorum.

Ende des 19. Jahrhunderts kam es aufgrund der weiten Verbreitung des Telegrafen (den man auf einfache Weise anzapfen und abhören konnte) zu neuen Überlegungen in der Kryptographie. So formulierte Auguste Kerckhoffs von Nieuwenhof mit Kerckhoffs’ Prinzip einen Grundsatz der Kryptographie, nachdem die Sicherheit eines kryptographischen Verfahrens allein auf der Geheimhaltung des Schlüssels basieren soll – das Verfahren selbst muss also nicht geheim gehalten werden; im Gegenteil: es kann veröffentlicht und von vielen Experten untersucht werden.

Kryptographie im Zweiten Weltkrieg

Im Zweiten Weltkrieg wurden mechanische und elektromechanische (T52, SZ42) Kryptographiesysteme zahlreich eingesetzt, auch wenn in Bereichen, wo dies nicht möglich war, weiterhin manuelle Systeme verwendet wurden. In dieser Zeit wurden große Fortschritte in der mathematischen Kryptographie gemacht. Notwendigerweise geschah dies jedoch nur im Geheimen. Die deutschen Militärs machten regen Gebrauch von einer als ENIGMA bekannten Maschine, die durch britische Codeknacker im Rahmen des Projekts „Ultra“ gebrochen wurde.

Moderne Kryptographie

Beginn moderner Kryptographie

Das Zeitalter moderner Kryptographie begann mit Claude Shannon, möglicherweise dem Vater der mathematischen Kryptographie. 1949 veröffentlichte er den Artikel Communication Theory of Secrecy Systems. Dieser Artikel, zusammen mit seinen anderen Arbeiten über Informations- und Kommunikationstheorie, begründete eine starke mathematische Basis der Kryptographie. Hiermit endete auch eine Phase der Kryptographie, die auf die Geheimhaltung des Verfahrens setzte, um eine Entschlüsselung durch Dritte zu verhindern oder zu erschweren. Statt dieser – augenzwinkernd auch Security by obscurity genannten – Taktik müssen sich kryptografische Verfahren nun dem offenen wissenschaftlichen Diskurs stellen.

Data Encryption Standard (DES)

1976 gab es zwei wichtige Fortschritte. Erstens war dies der DES (Data Encryption Standard)-Algorithmus, entwickelt von IBM und der National Security Agency (NSA), um einen sicheren einheitlichen Standard für die behördenübergreifende Verschlüsselung zu schaffen (DES wurde 1977 unter dem Namen FIPS 46-2 (Federal Information Processing Standard) veröffentlicht). DES und sicherere Varianten davon (3DES) werden bis heute z. B. für Bankdienstleistungen eingesetzt. DES wurde 2001 durch den neuen FIPS-197-Standard AES ersetzt.

Asymmetrische Kryptosysteme (Public-Key-Kryptographie)

Der zweite und wichtigere Fortschritt war die Veröffentlichung des Artikels New Directions in Cryptography von Whitfield Diffie und Martin Hellman im Jahr 1976.[5] Dieser Aufsatz stellte eine radikal neue Methode der Schlüsselverteilung vor und gab den Anstoß zur Entwicklung von asymmetrischen Kryptosystemen (Public-Key-Verfahren). Der Schlüsselaustausch war bis dato eines der fundamentalen Probleme der Kryptographie.

Vor dieser Entdeckung waren die Schlüssel symmetrisch, und der Besitz eines Schlüssels erlaubte sowohl das Verschlüsseln als auch das Entschlüsseln einer Nachricht. Daher musste der Schlüssel zwischen den Kommunikationspartnern über einen sicheren Weg ausgetauscht werden, wie beispielsweise durch einen vertrauenswürdigen Kurier oder beim direkten Treffen der Kommunikationspartner. Diese Situation wurde schnell unüberschaubar, wenn die Anzahl der beteiligten Personen anstieg. Auch wurde ein jeweils neuer Schlüssel für jeden Kommunikationspartner benötigt, wenn die anderen Teilnehmer nicht in der Lage sein sollten, die Nachrichten zu entschlüsseln. Ein solches Verfahren wird als symmetrisch oder auch als ein Geheimschlüssel-Verfahren (Secret-Key) oder Geteiltschlüssel-Verfahren (Shared-Secret) bezeichnet.

Bei einem asymmetrischen Kryptosystem wird ein Paar zusammenpassender Schlüssel eingesetzt. Der eine ist ein öffentlicher Schlüssel, der – im Falle eines Verschlüsselungsverfahrens – zum Verschlüsseln von Nachrichten für den Schlüsselinhaber benutzt wird. Der andere ist ein privater Schlüssel, der vom Schlüsselinhaber geheim gehalten werden muss und zur Entschlüsselung eingesetzt wird. Ein solches System wird als asymmetrisch bezeichnet, da für Ver- und Entschlüsselung unterschiedliche Schlüssel verwendet werden. Mit dieser Methode wird nur ein einziges Schlüsselpaar für jeden Teilnehmer benötigt, da der Besitz des öffentlichen Schlüssels die Sicherheit des privaten Schlüssels nicht aufs Spiel setzt. Ein solches System kann auch zur Erstellung einer digitalen Signatur genutzt werden. Die digitale Signatur wird aus den zu signierenden Daten oder ihrem Hashwert und dem privaten Schlüssel berechnet. Die Korrektheit der Signatur – und damit die Integrität und Authentizität der Daten – kann durch entsprechende Operationen mit dem öffentlichen Schlüssel überprüft werden. Public-Key-Verfahren können auch zur Authentifizierung in einer interaktiven Kommunikation verwendet werden.

Am 17. Dezember 1997 veröffentlichte das britische GCHQ (Government Communications Headquarter in Cheltenham) ein Dokument, in welchem sie angaben, dass sie bereits vor der Veröffentlichung des Artikels von Diffie und Hellman ein Public-Key-Verfahren gefunden hätten. Verschiedene als geheim eingestufte Dokumente wurden in den 1960ern und 1970ern u. a. von James Ellis, Clifford Cocks und Malcolm Williamson geschrieben, die zu Entwürfen ähnlich denen von RSA und Diffie-Hellman führten.

Homomorphe Verschlüsselung

Ein homomorphes Verschlüsselungsverfahren erlaubt es, Berechnungen auf verschlüsselten Daten durchzuführen. Dem Kryptologen Craig Gentry gelang es 2009 nachzuweisen, dass ein Verschlüsselungsverfahren existiert, das beliebige Berechnungen auf verschlüsselten Daten zulässt.[6] Eine homomorphe Verschlüsselung spielt eine wichtige Rolle beim Cloud-Computing. Um Datenmissbrauch bei der Verarbeitung sensibler Daten zu vermeiden, ist es wünschenswert, dass der Dienstleister nur auf den verschlüsselten Daten rechnet und die Klartexte nie zu Gesicht bekommt.

Kryptographie und Mathematik

Faktorisierung

Die Sicherheit der faktorisierungsbasierten Public-Key-Kryptographie liegt in der Verwendung eines Produkts aus großen Primzahlen, welches als öffentlicher Schlüssel dient. Der private Schlüssel besteht aus den dazugehörenden Primfaktoren bzw. davon abgeleiteten Werten. Die Zerlegung eines hinreichend großen öffentlichen Schlüssels gilt aufgrund der mathematisch sehr aufwendigen Faktorisierung als nicht praktikabel.

- Beispiel zur Faktorisierung

Anschaulich gesprochen ist es schwierig (rechenaufwändig) die Teiler z. B. der Zahl 1073 zu finden: dies geht mehr oder weniger nur durch systematisches Ausprobieren von 2,3,5,7, und so weiter (siehe z. B. Sieb des Eratosthenes), was bei großen Zahlen einen beträchtlichen Aufwand bedeutet. Kennt man hingegen die Teiler (29 und 37), ist es leicht, die Zahl 1073 durch eine einfache Multiplikation zu erzeugen. Multiplikation und Faktorisierung sind also unterschiedlich rechenaufwändig, was bei genügend großen Zahlen dazu führt, dass die Faktorisierung auch auf einem Supercomputer tausende Jahre dauern würde. Diese Asymmetrie macht man sich in der Public-Key Architektur zu Nutze. Kryptographisch sichere Verfahren sind dann solche, für die es keine bessere Methode als das Ausprobieren von derartig vielen Möglichkeiten gibt, dass es bei heutigem oder zukünftig zu erwartender Rechenleistung im Mittel viele tausend Jahre dauert, einen privaten Schlüssel zu errechnen, bzw. eine Nachricht zu dekodieren. Das heißt, dass de facto der private nicht aus dem öffentlichen Schlüssel errechnet werden kann und daher eine Nachricht zwar ver-, aber nicht entschlüsselt werden kann, sofern man nur den öffentlichen Schlüssel besitzt.

Weitere Anwendungen der Zahlentheorie

Außer dem Faktorisierungsproblem finden sowohl das Problem des Diskreten Logarithmus (Elgamal-Kryptosystem) als auch fortgeschrittene Methoden der algebraischen Zahlentheorie, wie etwa die Verschlüsselung über elliptische Kurven (ECC) breite Anwendung.

Ein weiteres Anwendungsgebiet ist die Codierungstheorie, die sich in ihrer modernen Form auf die Theorie der algebraischen Funktionenkörper stützt.

Zukünftige Entwicklungen

Die derzeit wichtigsten Public-Key-Verfahren (RSA, Verfahren, die auf dem Diskreten Logarithmus in endlichen Körpern beruhen (z. B. DSA oder Diffie-Hellman)), und Elliptic Curve Cryptography könnten theoretisch durch so genannte Quantencomputer in Polynomialzeit gebrochen werden und somit ihre Sicherheit verlieren.

Eine weitere theoretische Methode für Angriffe auf kryptographische Verfahren wäre die Verwendung von DNA-Computern. Diese könnten wegen der extrem großen Anzahl der darin parallel arbeitenden „Recheneinheiten“ (DNA-Fragmente) bestimmte symmetrische Verfahren effektiver als herkömmliche Computer brechen.

Kryptographie und Gesellschaft

In Zeiten des Internets wurde der Ruf auch nach privater Verschlüsselung laut. Bislang waren es Regierungen und globale Großunternehmen, die die RSA-Verschlüsselung aufgrund notwendiger, leistungsstarker Computer einsetzen konnten. Der amerikanische Physiker Phil Zimmermann entwickelte daraufhin eine RSA-Verschlüsselung für die breite Öffentlichkeit, die er Pretty Good Privacy (PGP) nannte und im Juni 1991 im Usenet veröffentlichte. Neu bei diesem Verfahren war die Möglichkeit, eine E-Mail mit einer digitalen Unterschrift zu unterzeichnen, die den Urheber der Nachricht eindeutig ausweist.

Kryptographie und Recht

Da es moderne, computergestützte Verfahren jeder Privatperson und somit auch Kriminellen möglich machen, Informationen sicher zu verschlüsseln, besteht seitens der Regierungen ein Bedürfnis, diese Informationen entschlüsseln zu können. Den Erfinder von PGP, Phil Zimmermann, wollte die US-Regierung sogar verklagen (in den USA fällt Kryptographie unter das Waffengesetz). Sie stellte das Verfahren jedoch aufgrund öffentlicher Proteste ein.

Grundsätzlich ist die Entschlüsselung nur mit dem Besitz des privaten Schlüssels möglich. In Frankreich gab es von 1990 bis 1996 ein Gesetz, das zum Deponieren dieses Schlüssels bei einer „vertrauenswürdigen Behörde“ verpflichtete. Damit verbunden war ein Verbot anderer Verfahren und Schlüssel. Einem Journalisten, der dies praktizieren wollte, ist es allerdings nicht gelungen, eine dafür zuständige Behörde zu finden.

Auch in Deutschland und in der EU gibt es seit Jahren Debatten über gesetzliche Kontrolle der Kryptographie. Ein Verbot der Kryptographie ist nicht praktikabel, da die Algorithmen bekannt sind und jeder mit den notwendigen Programmierkenntnissen ein entsprechendes Programm selbst schreiben könnte. Web-Anwendungen wie z. B. elektronisches Banking oder Shopping sind ohne Kryptographie nicht denkbar.

In den meisten Ländern unterliegen Produkte, die eine sichere Verschlüsselung implementieren, der Exportbeschränkung.

Siehe auch

- CrypTool – Lernsoftware zum Thema Kryptographie und Kryptoanalyse, Open-Source

- Kleptographie

Einzelnachweise

- ↑ Wilhelm Gemoll: Griechisch-Deutsches Schul- und Handwörterbuch. G. Freytag Verlag/Hölder-Pichler-Tempsky, München/Wien 1965.

- ↑ Oded Goldreich, Foundations of Cryptography, Volume 1: Basic Tools, Cambridge University Press, 2001, ISBN 0-521-79172-3

- ↑ Wolfgang Ertel, Angewandte Kryptographie, 2., bearbeitete Auflage, Fachbuchverlag Leipzig im Carl Hanser Verlag München Wien, 2003, S. 18, ISBN 3-446-22304-5

- ↑ Bauer beschreibt in diesem Originalton die Verschlüsselungstechnik der Enigma und die Problematik, die dadurch entstand, dass die entschlüsselnde Maschine im gleichen Zustand wie die verschlüsselnde Maschine sein musste.

- ↑ Diffie, W. and Hellman, M. E.: New Directions in Cryptography. In: IEEE Transactions on Information Theory. 22, Nr. 6, 1976, S. 644–654 (Andere Version (pdf)).

- ↑ Craig Gentry: A FULLY HOMOMORPHIC ENCRYPTION SCHEME. (PDF) Stanford Crypto Group, 1. August 2009, S. 169–178, abgerufen Format invalid (englisch).

Literatur

- Friedrich L. Bauer: Entzifferte Geheimnisse. Methoden und Maximen der Kryptologie. Dritte, überarbeitete Auflage, Springer, Berlin 2000, ISBN 3-540-67931-6

- Albrecht Beutelspacher / Jörg Schwenk / Klaus-Dieter Wolfenstetter: Moderne Verfahren der Kryptographie. Vieweg 2004, ISBN 3-528-36590-0

- Johannes Buchmann: Einführung in die Kryptographie. Springer 2003, ISBN 3-540-40508-9

- Wolfgang Ertel: Angewandte Kryptographie. Hanser 2003, ISBN 3-446-22304-5

- Niels Ferguson, Bruce Schneier, Tadayoshi Kohno: Cryptography Engineering: Design Principles and Practical Applications. John Wiley & Sons 2010, ISBN 978-0-470-47424-2

- David Kahn: The Codebreakers: The Comprehensive History of Secret Communication from Ancient Times to the Internet. Scribner, New York, Auflage Rev Sub, 1996. ISBN 978-0-684-83130-5

- Christian Karpfinger / Hubert Kiechle: Kryptologie - Algebraische Methoden und Algorithmen. Vieweg+Teubner 2010, ISBN 978-3-8348-0884-4

- Jörn Müller-Quade: Hieroglyphen, Enigma, RSA - Eine Geschichte der Kryptographie. Fakultät für Informatik der Universität Karlsruhe. Abgerufen: 28. Mai 2008. PDF; 2,1 MB

- Christof Paar, Jan Pelzl: Understanding Cryptography: A Textbook for Students and Practitioners. Springer, 2009, ISBN 978-3-642-04100-6

- Klaus Schmeh: Codeknacker gegen Codemacher. Die faszinierende Geschichte der Verschlüsselung. Verlag: W3l; 2. Auflage, 2007, ISBN 978-3-937137-89-6

- Klaus Schmeh: Kryptografie – Verfahren, Protokolle, Infrastrukturen. Dpunkt 2007, ISBN 3-89864-435-9

- Bruce Schneier, Angewandte Kryptographie. Addison-Wesley 1996, ISBN 3-89319-854-7

- Bruce Schneier, Niels Ferguson: Practical Cryptography. Wiley, Indianapolis 2003. ISBN 0-471-22357-3

- Simon Singh: Geheime Botschaften. Die Kunst der Verschlüsselung von der Antike bis in die Zeiten des Internet. dtv 2001, ISBN 3-423-33071-6

- Fred B. Wrixon: Codes, Chiffren & andere Geheimsprachen. Könemann 2001, ISBN 3-8290-3888-7

- Kryptographie. Spektrum der Wissenschaft, Dossier 4/2001

- Wenbo Mao: Modern Cryptography, Theory and Practice. Prentice Hall, 2004, ISBN 0-13-066943-1

- Andreas Pfitzmann: Scriptum „Sicherheit in Rechnernetzen: Mehrseitige Sicherheit in verteilten und durch verteilte Systeme“ (Memento vom 29. Juni 2007 im Internet Archive), englische Version (Memento vom 25. März 2009 im Internet Archive)

- Christian Reder: Wörter und Zahlen. Das Alphabet als Code, Springer 2000, ISBN 3-211-83406-0

Weblinks

- Reinhard Wobst: „Harte Nüsse – Verschlüsselungsverfahren und ihre Anwendungen“ (Heise Security 2003)

- Interessante Einführung in die Materie (auch Bauanleitungen für Chiffriergeräte) (Memento vom 7. Oktober 2010 im Internet Archive)

- Eine Einführung in die Anwendung der Verschlüsselung

- Kryptographiespielplatz - Sammlung verschiedener Verschlüsselungsverfahren

- Überblick und Geschichte der Kryptologie

- Allgemeinverständlicher Podcast zu den Grundlagen der Kryptographie

- Videos einer zweisemestrigen Vorlesung Einführung in die Kryptographie von Prof. Christof Paar, Uni Bochum (Videos sind in Deutsch)

- Information Security Encyclopedia intypedia

| Dieser Artikel basiert ursprünglich auf dem Artikel Kryptographie aus der freien Enzyklopädie Wikipedia und steht unter der Doppellizenz GNU-Lizenz für freie Dokumentation und Creative Commons CC-BY-SA 3.0 Unported. In der Wikipedia ist eine Liste der ursprünglichen Wikipedia-Autoren verfügbar. |